이상한 일이었다.

과제를 위해 네트워크의 트래픽 사용량을 찍어내던 중….이상한 현상을 발견하였다.

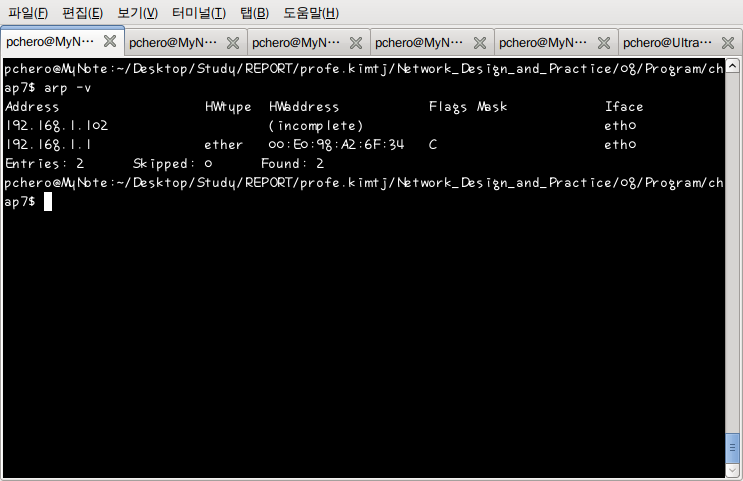

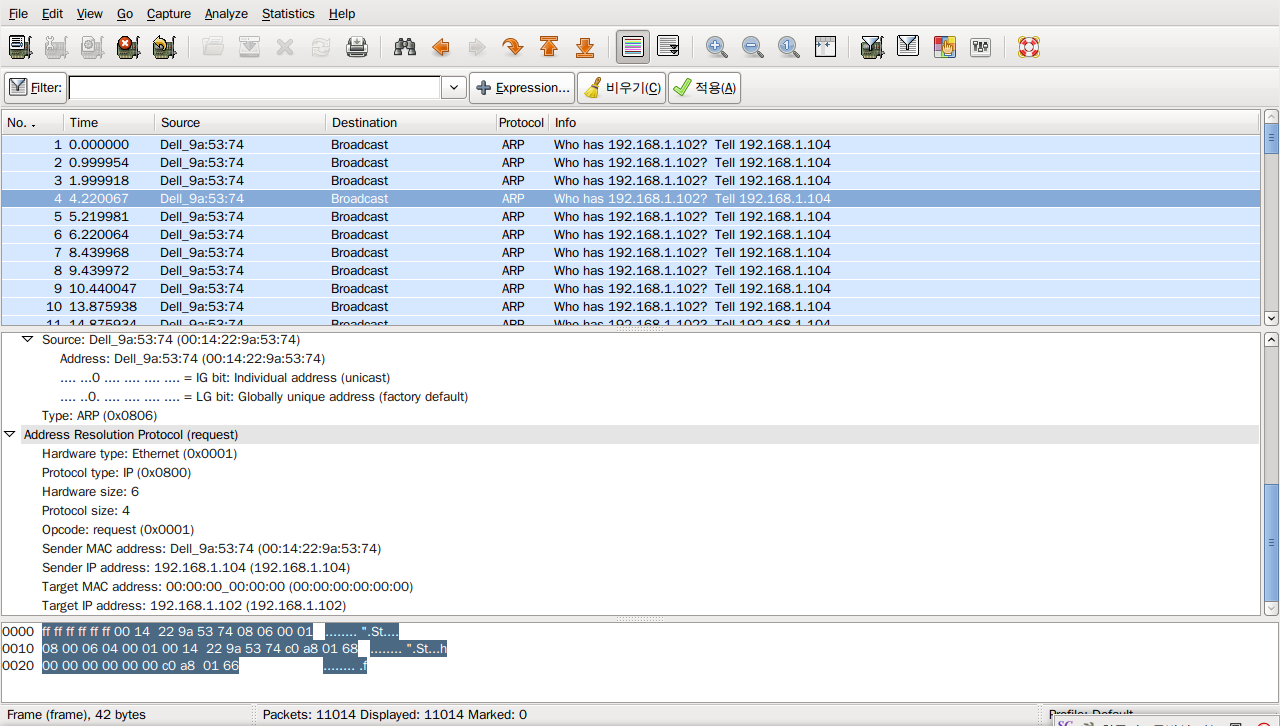

나의 노트북에서 계속해서 ARP 메시지를 보내고 있었던 것이다.

다른 일반적인 TCP나 UDP 패킷과는 달리, ARP메시지는 브로드 캐스트로 뿌려주는 메시지이기 때문에 이 메시지가 계속해서 네트워크에 뿌려지게 된다면 부하가 심할것이었다.

원인을 계속 찾아보았지만 알수가 없었다.

심지어는 KLDP에 이 문제를 올려보기도 했다.

하지만 아무도 답을 달아주지 않았다.(관심점…ㅠㅠ)

그래도 꿋꿋하게 원인분석에 들어갔다. 답이 나왔는데…어이없게도..

얼마전…과제를 위해 설치했던 OpenVPN이 문제였다.

OpenVPN이 리눅스 부팅과 동시에 자동으로 실행되어 매번 원격 서버에 접속을 위해 자동으로 ARP메시지를 뿌리고 있었던것…

VPN이라 위부망으로 보내는 것이 아닌 내부망으로 보내는 것이었기에 나는 전혀 눈치채지 못하고 있었다.

하긴…어디서 많이 보던 내부 IP 라고 생각했었다…;;;

잠시간의 흥미로웠던 현상은 여기에서 끝이 났다.